لطالما اكتسبت وكالة الاستخبارات العسكرية الروسية، GRU، سمعة باعتبارها واحدة من أكثر ممارسي التخريب والاغتيالات والحرب السيبرانية عدوانية في العالم، مع وجود قراصنة يفتخرون بالعمل تحت نفس الراية كمشغلي القوات الخاصة العنيفة. لكن مجموعة جديدة داخل تلك الوكالة تُظهر كيف قد تعمل GRU على ربط التكتيكات المادية والرقمية بشكل أكثر إحكامًا من أي وقت مضى: فريق قرصنة، ظهر من نفس الوحدة المسؤولة عن أكثر التكتيكات المادية شهرة في روسيا، بما في ذلك عمليات التسميم ومحاولات الانقلاب والتفجيرات داخل الدول الغربية.

كشفت مجموعة واسعة من وكالات الاستخبارات الغربية يوم الخميس أن مجموعة قرصنة تُعرف باسم كاديت بليزارد أو بليدنج بير أو جراي سكيل – وهي المجموعة التي أطلقت عمليات قرصنة متعددة تستهدف أوكرانيا والولايات المتحدة ودول أخرى في أوروبا وآسيا وأمريكا اللاتينية – هي في الواقع جزء من وحدة 29155 التابعة لجهاز المخابرات العسكرية الروسية، وهي القسم المعروف بأعماله الوقحة من التخريب الجسدي والقتل بدوافع سياسية. وقد ارتبطت هذه الوحدة في الماضي، على سبيل المثال، بمحاولة تسميم المنشق عن جهاز المخابرات العسكرية الروسية سيرجي سكريبال بغاز الأعصاب نوفيتشوك في المملكة المتحدة، مما أدى إلى وفاة اثنين من المارة، فضلاً عن مؤامرة اغتيال أخرى في بلغاريا، وتفجير مستودع للأسلحة في جمهورية التشيك، ومحاولة انقلاب فاشلة في الجبل الأسود.

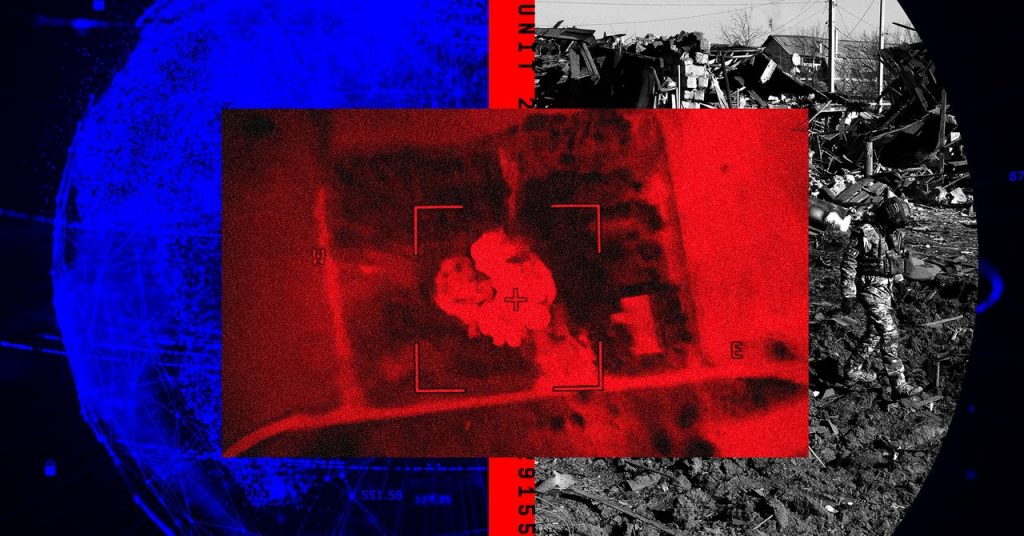

الآن يبدو أن هذا القسم سيئ السمعة من GRU قد طور فريقه النشط الخاص من مشغلي الحرب السيبرانية – مختلفًا عن أولئك الموجودين داخل وحدات GRU الأخرى مثل الوحدة 26165، والمعروفة على نطاق واسع باسم Fancy Bear أو APT28، والوحدة 74455، الفريق الذي يركز على الهجمات السيبرانية والمعروف باسم Sandworm. منذ عام 2022، تولى المتسللون الذين تم تجنيدهم مؤخرًا في وحدة GRU 29155 زمام المبادرة في العمليات السيبرانية، بما في ذلك البرامج الضارة التي تدمر البيانات والمعروفة باسم Whispergate، والتي ضربت المنظمات الأوكرانية عشية غزو روسيا في فبراير 2022، بالإضافة إلى تشويه مواقع الحكومة الأوكرانية وسرقة وتسريب المعلومات منها تحت شخصية “هاكتيفيست” مزيفة تُعرف باسم Free Civilian.

وبحسب أحد مسؤولي وكالات الاستخبارات الغربية الذين أجرت WIRED معهم مقابلة شريطة عدم الكشف عن هويتهم لأنهم غير مخولين بالتحدث باستخدام أسمائهم، فإن تحديد هوية المجندة بليزارد كجزء من وحدة GRU 29155 يُظهر كيف تعمل الوكالة على طمس الخط الفاصل بين التكتيكات المادية والسيبرانية في نهجها للحرب الهجينة. ويقول أحد المسؤولين: “لا تقوم القوات الخاصة عادة بإنشاء وحدة سيبرانية تعكس أنشطتها المادية. هذه وحدة تشغيلية جسدية بشكل كبير، مكلفة بالأعمال الأكثر بشاعة التي تشارك فيها GRU. أجد أنه من المدهش للغاية أن هذه الوحدة التي تقوم بأشياء عملية للغاية تقوم الآن بأشياء سيبرانية من خلف لوحة مفاتيح”.

وإلى جانب العمليات المعروفة سابقًا ضد أوكرانيا، يقول مسؤولون في وكالات الاستخبارات الغربية لـ WIRED إن المجموعة استهدفت أيضًا مجموعة واسعة من المنظمات في أمريكا الشمالية وأوروبا الشرقية والوسطى وآسيا الوسطى وأمريكا اللاتينية، مثل قطاعات النقل والرعاية الصحية والوكالات الحكومية و”البنية التحتية الحيوية” بما في ذلك البنية التحتية “للطاقة”، على الرغم من أن المسؤولين رفضوا تقديم معلومات أكثر تحديدًا. وقال المسؤولون لـ WIRED إنه في بعض الحالات، بدا أن قراصنة 29155 يستعدون لهجمات إلكترونية أكثر إزعاجًا على غرار Whispergate، لكنهم لم يكن لديهم تأكيد على وقوع أي هجمات من هذا القبيل بالفعل. كشفت وزارة الخارجية الأمريكية في يونيو بشكل منفصل أن نفس قراصنة GRU الذين نفذوا Whispergate سعوا أيضًا إلى العثور على نقاط ضعف قابلة للاختراق في أهداف البنية التحتية الحيوية الأمريكية، “خاصة قطاعات الطاقة والحكومة والفضاء الجوي”.

وفي كثير من الحالات، بدا أن نية قراصنة 29155 هي التجسس العسكري، وفقًا لمسؤولي وكالات الاستخبارات الغربية. ففي إحدى دول أوروبا الوسطى، على سبيل المثال، يقولون إن المجموعة اخترقت وكالة سكك حديدية للتجسس على شحنات القطارات من الإمدادات إلى أوكرانيا. وفي أوكرانيا نفسها، يقولون إن القراصنة اخترقوا كاميرات مراقبة المستهلكين، ربما للحصول على رؤية واضحة لحركة القوات أو الأسلحة الأوكرانية. وحذر المسؤولون الأوكرانيون في السابق من أن روسيا استخدمت هذا التكتيك لاستهداف الضربات الصاروخية، على الرغم من أن مسؤولي الاستخبارات الذين تحدثوا إلى WIRED لم يكن لديهم دليل على أن عمليات 29155 قد استُخدمت على وجه التحديد لاستهداف هذا الصاروخ.